Rapport : le groupe Phosphore expose les données de PME françaises et de demandeurs d’emploi

Les experts en cybersécurité Noam Rotem et Ran Locar, avec l’équipe de recherche de vpnMentor, ont découvert une faille dans deux bases de données appartenant au groupe français Phosphore, spécialisé dans la technologie et les PME/TPE.

Les bases de données en question contenaient, entre autres, des indexes nommés Henrri et Rivalis, deux marques du groupe Phosphore. Henrri est une plateforme de facturation gratuite pour les petites et moyennes entreprises (PME), et Rivalis est un réseau d’assistance professionnelle et une firme de consultants pour les dirigeants d'entreprise.

La fuite a exposé des données sensibles, appartenant au groupe Phosphore, à ses marques, à ses employés et à ses candidats. Elle a aussi exposé des données d’entreprises venant du réseau d’assistance du Groupe Phosphore et de ses clients utilisant leur logiciel, en France et en Belgique.

Cela a non seulement compromis la confidentialité des entreprises impliquées, mais aussi celle de particuliers.

Les implications d’une telle fuite de données sont d’une grande portée, et une immense source d’inquiétude pour tous ceux qui sont touchés.

Chronologie de la découverte et de la réaction du propriétaire

Parfois, la portée d’une fuite de données et le propriétaire de la base de données sont simples à trouver, et le problème est rapidement résolu. Mais cela est très rare. La plupart du temps, il nous faut plusieurs jours de recherche avant de comprendre les enjeux et l’origine d'une fuite de données.

Comprendre une fuite et son impact potentiel nécessite beaucoup de temps et d’attention. Notre équipe doit être rigoureuse et s’assurer que tout ce qu’elle découvre est correct et vrai. De temps en temps, les parties touchées nient les faits, en ne tenant pas compte de nos recherches ou en minimisant l’impact que la fuite peut avoir.

Dans ce cas précis, Noam, Ran, et l’équipe pensaient initialement que la fuite de données était limitée à une seule marque du groupe Phosphore, Rivalis. Mais après quelques recherches, il est devenu évident que la portée de la brèche était bien plus importante, et impliquait deux bases de données séparées, contenant différents types d’informations.

- Date de la découverte : 7/10/19

- Date où l’entreprise a été contactée : 10/10/19

- Date de la 2ème tentative de contact : 13/10/19

- Date de la réponse : 19/11/19

- Date d'action : 20/11/19

Exemple d’entrées dans la base de données

Le groupe Phosphore est une immense organisation qui travaille avec de nombreuses industries, principalement en France. L'entreprise affirme avoir une base de clientèle de plus de 160 000 utilisateurs, et un réseau de 4 200 professionnels répartis entre leurs marques, avec un capital dépassant les 8 millions d’euros.

Une des bases de données exposées du Groupe Phosphore affecte des gens et des organisations dans toute la France, et un peu en Belgique, avec presque 14 millions d'entrées pour un total de 17,2 Go de données. La plupart de ces données ont été trouvées dans des indexes dont les noms étaient ceux de deux marques du groupe Phosphore : Henrri & Rivalis.

C’est une quantité énorme d’informations sensibles. Dans une des bases de données, nous estimons que les informations de 27 286 PME ont été exposées dans des indexes appartenant à Henrri, ainsi que les informations de 339 787 particuliers dans un index nommé "Rivalis".

Les données que notre équipe a pu consulter différaient un peu selon la fonction de la base de données touchée et la marque à laquelle elle appartient.

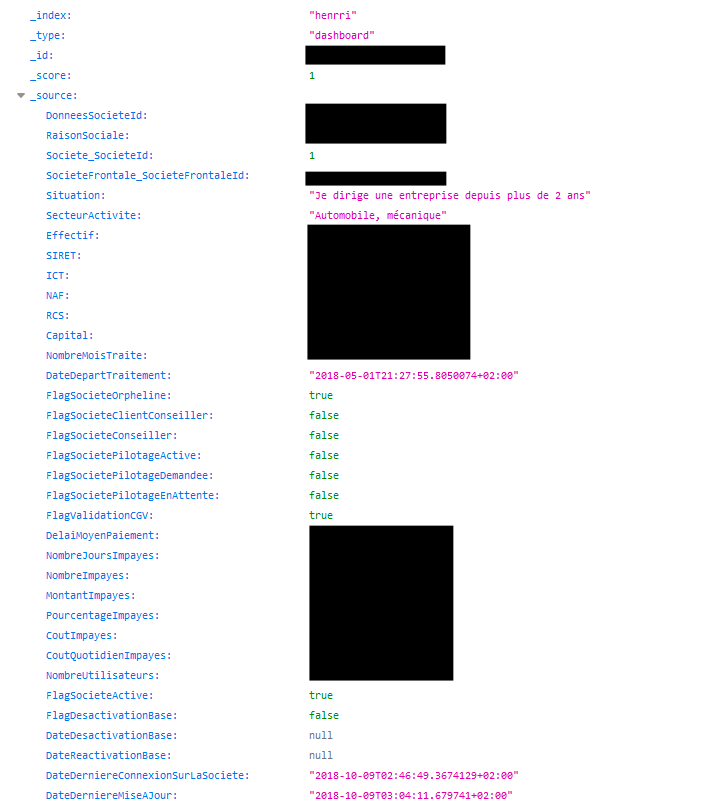

Par exemple, puisqu’il s’agit d’une plateforme de facturation, les indexes d’Henrri contiennent des données financières sensibles appartenant à des PME françaises et belges.

Elles incluent :

- Les identifiants des entreprises

- Les noms des entreprises

- Un aperçu de la position et de l’état de l’entreprise (infos fournies par le client)

- Des détails sur les propriétaires de l’entreprise : leur statut/position, leur numéro de téléphone, leur nom, leur adresse e-mail

- Le secteur et l’industrie de l’entreprise

- Le nombre d’employés

- Les numéros SIRET, ICT, NAF, RCS pour les entreprises françaises et les services gouvernementaux

- La valeur du capital de l’entreprise

- La durée moyenne des paiements en attente et reçus

- Les détails des dettes du client (montant, coût, durée, etc)

- La ou les adresses e-mail du client

- Les codes postaux

- Les détails fiscaux mensuels, tels que les revenus apportés par les biens, et le personnel

- Les recettes totales ainsi que les recettes des factures et devis

La capture d’écran ci-dessous montre un exemple des données exposées, appartenant à une entreprise de l’industrie automobile.

La plupart des données provenant de l'index nommé Rivalis sont liées à une offre d'emploi dans l’entreprise. Elles incluent les informations personnellement identifiables (IPI) des gens qui y postulent ainsi que les candidats que Rivalis semble avoir contacté pour ce poste.

Dans certains cas, les données venaient de profils de demandeurs d’emploi sur des sites externes. Cela signifie que les fuites des bases de données du groupe Phosphore ont également exposé des individus n’ayant aucun lien direct avec l’entreprise et ses marques.

Les données IPI des candidats incluent :

- Le CV

- Le genre

- Le nom complet

- L’adresse mail

- La provenance du CV (sites de recrutement externes)

- Le statut marital & le nombre d’enfants

- La ville de résidence

- Le numéro de téléphone

- Les détails de l’entretien

- Leurs qualifications professionnelles

Vous trouverez ci-dessous un exemple des données visibles pour un candidat à un poste trouvé dans l'index "Rivalis", qui montre les IPI exposées. Le texte du CV dévoile aussi des informations personnelles sur le candidat que des hackers malveillants et des criminels pourraient exploiter.

Un ensemble de données supplémentaire provient des clients faisant apparemment des réclamations à Rivalis en ce qui concerne ses offres de services, par mail.

Une des bases de données contient également des données provenant de Sirene.fr, une base de données publique des entreprises enregistrées en France.

L’impact de cette fuite de données

Les données exposées peuvent avoir des implications sévères pour tous les partis affectés : le groupe Phosphore, ses marques, ses clients, et les membres du public en France.

La nature variée des données exposées présente de nombreuses opportunités pour les hackers et criminels de les exploiter pour des gains financiers illicites.

Pour le groupe Phosphore, Henrri, et Rivalis

Le plus gros impact de cette fuite de données pour le groupe Phosphore concerne sa réputation. Une telle exposition de données clients privées peut à juste titre causer un manque de confiance chez ses clients, ses partenaires et ses utilisateurs.

Elle peut aussi occasionner des doutes sur les politiques de sécurité des données de toutes les marques du groupe Phosphore : 15 entreprises au total, dont le réseau s’étend dans toute la France.

Les données de l’entreprise Henrri compromettent la sécurité de ses clients, qui ont fourni leurs informations financières sensibles dans la plus stricte confidentialité. Par contre, la plupart des données de demandeurs d’emploi trouvées dans les indexes "Rivalis" n’ont pas été fournies de façon volontaire.

Notre équipe a pu voir des IPI appartenant à des gens dont les CV étaient hébergés sur des sites de recrutement externes.

Les données relatives aux réclamations des clients pourraient créer une nouvelle crise pour Rivalis et le groupe Phosphore. En exposant les réclamations et les mauvais retours des clients, la concurrence a une opportunité d’ébranler le business du groupe Phosphore en attirant leurs clients avec de meilleures propositions.

Les nouveaux clients potentiels seront moins enclins à rejoindre le réseau Rivalis, à cause des réclamations et surtout, de la fuite de données.

Cela rend le groupe Phosphore vulnérable à des actions légales et financières dues à la fuite de données : amendes, investigations du RGPD, procès, pertes de revenus, espionnage industriel, etc.

Pour les clients du groupe Phosphore

Les entreprises affectées par cette fuite de données sont des PME, qui ont en général moins de ressources pour se protéger contre la fraude. Le résultat, c’est qu’une exposition de leurs données financières privées peut être dévastatrice si elle est exploitée par des hackers et des criminels.

Moins stables financièrement que les grosses entreprises, les PME ne peuvent pas se permettre de voir leurs données financières privées divulguées et utilisées à mauvais escient. En plus de la perte de revenus ou de capital, le coût d’une enquête pour un cas de fraude peut s’avérer trop élevé pour certaines PME.

Si des hackers et des criminels malveillants découvraient cette base de données, ils auraient de nombreuses opportunités pour cibler les PME touchées et leurs propriétaires avec des attaques variées.

Ils pourraient aussi vendre les données sur le Dark Web pour qu’elles soient exploitées par d’autres organisations criminelles.

En plus de cela, la fuite pose des problèmes de confidentialité et de compétition majeurs pour les PME affectées. Avec autant d’informations privées et sensibles divulguées, la concurrence peut utiliser ces détails pour nuire aux affaires des clients du groupe Phosphore et pour s’approprier leur part de marché.

Pour les candidats à l'offre d'emploi

En ce qui concerne les demandeurs d’emploi dont les IPI ont été exposées dans les indexes "Rivalis", les informations divulguées peuvent être utilisées dans le cadre de fraudes et de vols d’identité.

Les adresses mail, les noms et les numéros de téléphone représentent suffisamment d’informations pour que les criminels commencent à créer un profil de la victime, à extraire d’autres informations personnelles, et à les cibler pour des gains financiers.

Avec les infos exposées dans ces bases de données, les cybercriminels peuvent créer des campagnes de phishing convaincantes : créer des mails imitant ceux des entreprises, pour tromper leurs cibles ou intégrer des logiciels malveillants à leurs appareils, comme des malwares ou des ransomwares.

Dans ce cas, les victimes pourraient donner d’autres informations privées comme leurs numéros de sécurité sociale, leurs détails financiers, leurs mots de passe et identifiants à des criminels se faisant passer pour Rivalis ou des entreprises similaires.

La brèche a également compromis la sécurité d’emploi de ceux qui sont touchés. Les demandeurs d’emploi ayant déjà un travail n’ont en général pas envie que leur employeur actuel sache qu’ils cherchent autre chose. Avec ces informations dans le domaine public, ils risquent une mauvaise réaction de la direction de leur entreprise actuelle.

L’avis de nos experts

Le groupe Phosphore pourrait avoir facilement évité cette fuite en prenant des mesures de sécurité simple pour protéger la base de données. N’importe quelle entreprise peut prendre les mesures suivantes, peu importe sa taille :

- Sécuriser les serveurs.

- Mettre en place des règles d’accès appropriées.

- Ne jamais laisser un système ouvert sur internet s’il ne nécessite pas d’authentification.

Nous suggérons également au groupe Phosphore de ne pas héberger les données de marques séparées sur une base de données partagée. Cela minimise l’impact d’une fuite, et la limite à une seule marque ou entreprise.

Pour les clients du groupe Phosphore

Si vous êtes client du groupe Phosphore ou Henrri, contactez-les et demandez si vos informations ont été exposées. Ils devraient pouvoir vous donner les détails des mesures prises pour fermer cette fuite de données et résoudre tous les problèmes qui en découlent.

À l’avenir, contrôlez avec attention tous les tiers à qui vous donnez des informations sensibles et assurez-vous qu’ils suivent les protocoles de sécurité des données les plus stricts.

Pour un guide détaillé sur les manières de protéger votre entreprise, consultez notre article sur la protection du site web de votre entreprise et des bases de données en ligne.

Pour les candidats de l'index "Rivalis"

Si vous avez postulé ou avez été contacté par Rivalis ou une autre marque du groupe Phosphore, contactez-les pour qu’ils confirment les mesures prises pour protéger vos données.

Si cette fuite ou les vulnérabilités des données en général vous inquiètent ainsi que les impacts potentiels sur vous et votre entreprise, lisez notre guide complet de la confidentialité en ligne.

Il vous expliquera comment les cybercriminels ciblent les internautes, et les étapes à suivre pour vous protéger.

Comment et pourquoi nous avons découvert cette fuite

L’équipe de recherche de vpnMentor a découvert la fuite de la base de données du groupe Phosphore dans le cadre d’un immense projet de cartographie du web. Nos hackers éthiques utilisent le scan de ports pour examiner des blocages d’IP particuliers et tester les faiblesses des systèmes. Ils examinent minutieusement chaque trou, pour voir si des données s’en échappent.

Lorsqu’ils trouvent une fuite de données, ils utilisent des techniques d’experts pour vérifier l’identité de la base de données. Si possible, nous alertons ceux qui sont affectés par les fuites.

Notre équipe a pu accéder à cette base de données parce qu’elle était complètement ouverte, non sécurisée et non cryptée.

Le groupe Phosphore utilise une base de données Elasticsearch, ordinairement non destinée à un emploi URL. Toutefois, nous avons pu y accéder par navigateur et manipuler les critères de recherche URL afin d’exposer les schémas.

Le but de ce projet de cartographie du web est de contribuer à faire d’internet un endroit sûr pour tous les utilisateurs.

En tant que hackers éthiques, nous sommes obligés d’informer une entreprise lorsque nous découvrons des failles dans leur sécurité en ligne. C’est tout particulièrement vrai quand la brèche contient des données personnelles et financières aussi sensibles.

Cela veut aussi dire que nous avons des responsabilités envers le public. Les clients et utilisateurs du groupe Phosphore doivent être conscients qu’une fuite de données peut avoir de gros impacts sur eux.

Réponse de l'entreprise

Un représentant du groupe Phosphore a contacté notre équipe le 22 Novembre 2019.

Selon le groupe, Henrri et Rivalis n'ont aucune responsabilité en ce qui concerne la fuite de données, déclarant que "seule la société BM Est [ndlr: groupe Phosphore] est responsable du respect de ses obligations en matière de sécurité du traitement et de l’intégrité des données concernées".

En ce qui concerne les deux indexes mentionnés dans le rapport et trouvés dans la base de données, l'entreprise affirme que l'un a été nommé ainsi par erreur par la "personne en charge de faire des statistiques sur le serveur test" (l'index Rivalis), tandis que l'autre contenait effectivement des données détenues par la companie dont il porte le nom (l'index Henrri).

Par le passé, notre équipe a été en contact avec des entreprises ayant fait face à des fuites de données importantes et qui ont nié toute responsabilité. Dans le cas présent, les résultats de notre recherche ne vont pas à l'encontre des déclarations mentionnées précédemment.

Bien que nous acceptons les commentaires de l'entreprise à propos des marques Henrri et Rivalis, nous avons décidé de garder leur mention dans le rapport étant donné qu'il s'agit là des noms des indexes trouvés, et nous voulons que notre rapport soit le plus précis et exact possible.

À propos de nous et de nos rapports précédents

vpnMentor est le plus gros site de comparaison de VPN au monde. Notre lab de recherche est un service bénévole qui a pour but d’aider la communauté en ligne à se défendre contre les cybermenaces tout en éduquant les organisations sur la protection des données de leurs utilisateurs.

Nous avons récemment découvert une énorme fuite de données exposant les données des clients d'un groupe de voyage français détenu par Accor. Nous avons également révélé une fuite chez une plateforme de réservation de vols française, Option Way, qui a compromis la confidentialité de ses clients. Vous pourrez aussi lire notre rapport sur les fuites de VPN et sur les statistiques de la confidentialité des données.

Dites-nous comment améliorer cet article dans les commentaires. Votre avis nous importe !