Rapport – Piratage de Gearbest : des centaines de milliers de personnes affectées quotidiennement par une énorme fuite de données

Menée par Noam Rotem, un hacker en chapeau blanc et activiste très réputé, l’équipe de recherche de VPNMentor a découvert une énorme brèche de sécurité chez Gearbest.

Avec des centaines de milliers de ventes effectuées chaque jour, Gearbest est une entreprise de e-commerce chinoise couronnée de succès.

Le site vend toute une gamme d’appareils électroménagers et d’équipement électronique, ainsi que des vêtements, des accessoires et du matériel pour la maison. S’il commercialise quelques marques internationalement connues comme OnePlus, la plupart de ses marques sont de petites marques chinoises.

Ses livraisons couvrent plus de 250 pays et territoires du monde entier, et le site se classe dans le top 100 de presque 30 % de ces régions. Gearbest propose des sous-domaines dans 18 langues, et génère un intérêt mondial.

Gearbest appartient à un conglomérat chinois du nom de Globalegrow. Cette entreprise mère gère plusieurs sites internationalement connus, comme Zaful, Rosegal, et DressLily. En 2015, leurs ventes ont atteint les 550 millions de dollars; et en 2017, l’entreprise a fait 1,48 milliard de dollars de profit.

Le succès monstre de l’entreprise est un triomphe pour Gearbest et ses entreprises affiliées. Toutefois, ce n’est pas une excellente nouvelle pour ses clients.

vpnMentor peut vous affirmer en exclusivité que la base de données de Gearbest n’est absolument pas sécurisée – et celles de ses entreprises parentes non plus.

Fuite de données Gearbest

Nos hackers ont pu accéder à différentes parties de la base de données de Gearbest, y compris:

- La base de données des commandes

Les données incluent les produits achetés, les adresses de livraison et les codes postaux, les noms des clients, leurs adresses e-mail et leurs numéros de téléphone - La base de données des paiements et des factures

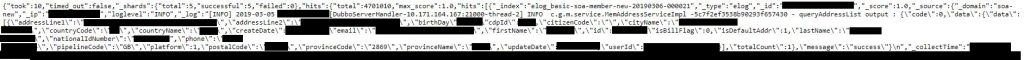

Les données incluent les numéros de commandes, les types de paiement, les informations de paiement, l’adresse e-mail, le nom, l’adresse IP - La base de données des membres

Les données incluent les noms, les adresses, les dates de naissance, les numéros de téléphone, les adresses e-mail, les adresses IP, les informations relatives aux cartes d’identité et passeports, les mots de passe des comptes

Nous avons accédé à ces bases de données en Mars 2019, et nous avons découvert plus d’une million et demi d’enregistrements.

La base de données de Gearbest n’est pas seulement non sécurisée. Elle fournit également à des gens malveillants une source de données fraîches et perpétuellement mises à jour.

Problèmes de sécurité

Même en ne tenant pas compte du fait que nous sommes parvenus à accéder à des ensembles d’informations identifiables complets concernant des millions d’utilisateurs, la fuite de données de Gearbest soulève des tas d’inquiétudes très sérieuses.

La confidentialité de ses utilisateurs

La Politique de confidentialité de Gearbest affirme que s’ils collectent des informations sur leurs utilisateurs, c’est uniquement pour servir leurs clients au mieux.

La politique de confidentialité stipule aussi que si les utilisateurs sont responsables de leurs mots de passe, les informations sensibles sont cryptées et l’entreprise utilise plusieurs logiciels de vérification externes pour protéger ses clients.

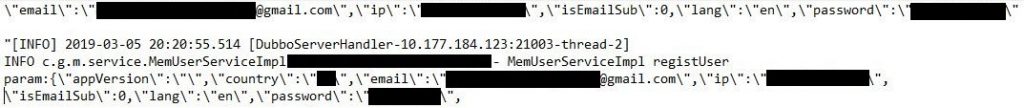

Les données auxquelles nous avons pu accéder prouvent que ce n’est pas vrai. Nous avons vu des tas d’informations sensibles, comme des adresses e-mails et des mots de passe, sans aucun cryptage.

De plus, la base de données contient des montagnes d’informations personnelles identifiables, non essentielles dans le cadre de la gestion d’un magasin de e-commerce. Par exemple, une adresse de livraison est essentielle pour honorer les commandes. Une adresse IP ne l’est pas.

Ceci est particulièrement inquiétant considérant la tendance actuelle à un internet plus ouvert et honnête. Des fournisseurs de service parmi de multiples industries, qu'il s'agisse de CyberGhost VPN ou encore Walmart (tous deux ayant récemment publié des rapports de transparence), font tout leur possible pour améliorer la transparence vis à vis de leurs clients. Les pratiques suspectes de Gearbest font tout le contraire.

Gearbest semble enfreindre sa propre politique de confidentialité. Et pourtant, ce n’est pas la menace la plus importante pour la confidentialité des utilisateurs.

La sécurité des utilisateurs

Une base de données ouverte et remplie d’informations personnelles peut compromettre la sécurité en ligne des utilisateurs. Les données que nous avons vues ? Des ensembles complets d’informations non cryptée, y compris des adresses e-mail et des mots de passe.

(Il est important de noter que certaines adresses e-mail contenaient des hachages. Nous ne savons pas si cela est intentionnel, et si toutes les adresses devraient être comme ça, ou si certaines de leurs données sont corrompues. Nos hackers pensent qu’il s’agit d’une mesure de sécurité partiellement mise en place, qui ne fait tout simplement pas bien son job.)

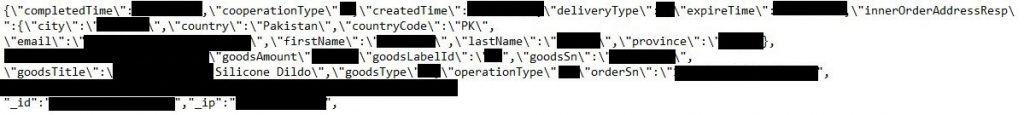

La capture d’écran ci-dessous montre des fragments de deux ensembles de données d’utilisateurs auxquels nous avons pu accéder sur la base de données.

Nous avons pu nous connecter à ces deux comptes Gearbest et à agir comme si nous en étions les propriétaires. Nous avons pu voir les commandes actuelles et passées, les points Gearbest accumulés, et même modifier le mot de passe du compte et les détails associés.

Nous avons pu nous connecter à ces deux comptes Gearbest et à agir comme si nous en étions les propriétaires. Nous avons pu voir les commandes actuelles et passées, les points Gearbest accumulés, et même modifier le mot de passe du compte et les détails associés.

Des hackers pourraient utiliser ces informations pour créer des dégâts « locaux » : en accédant aux comptes d’utilisateurs grâce à leurs adresses e-mail et leurs mots de passe, ils peuvent modifier les commandes des utilisateurs, manipuler les détails du compte et dépenser de l’argent grâce aux méthodes de paiement enregistrées.

Toutefois, ces informations peuvent être utilisées de façon bien plus grave. En recoupant différentes bases de données, les hackers peuvent facilement voler les identités des clients de Gearbest.

Comme vous pouvez le constater ci-dessous, la base de données des membres inclut les adresses IP des utilisateurs, leur adresse postale complète, leur adresse e-mail, leur date de naissance, et bien pire encore, leur numéro national d’identité.

Selon le pays et ses lois, cela pourrait constituer assez d’informations pour donner aux hackers un accès aux portails gouvernementaux, aux applis bancaires, aux archives de mutuelle, et bien plus encore.

Détails de paiement

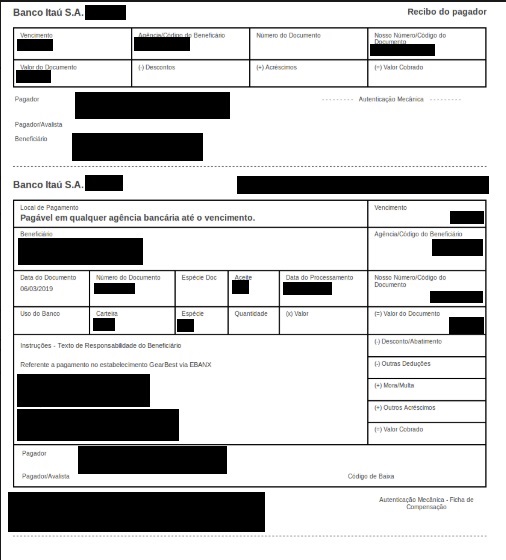

Lorsque nous avons examiné la base de données des paiements et des factures, nous avons remarqué que le terme « Boleto » apparaissait plusieurs fois, en référence aux commandes brésiliennes (le Brésil représente 9.2 % du trafic mondial de Gearbest).

C’est une référence à Boleto Bancario (littéralement, « ticket bancaire »), une méthode de paiement régulée par la Fédération des Banques Brésiliennes.

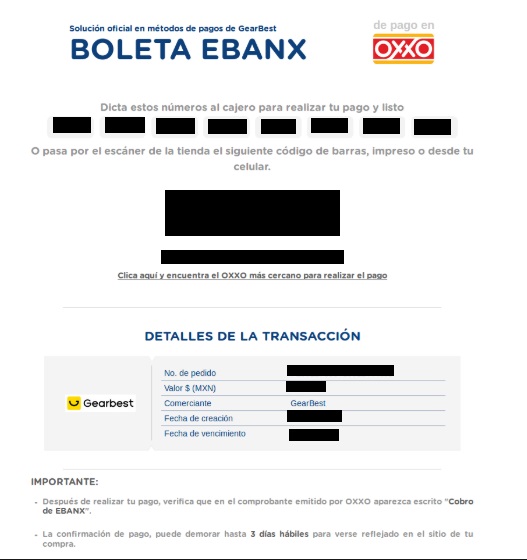

C’est une méthode similaire au système de paiement Oxxo, utilisé au Mexique. Oxxo permet aux utilisateurs de créer un bon, qui fonctionne comme une carte de débit : les utilisateurs définissent le montant de leur choix et peuvent dépenser le solde disponible. Chaque bon contient un code barre unique, qui donne aux utilisateurs accès à leur argent.

Dans la base de données à laquelle nous avons pu accéder, les paiements effectués avec l’une de ces deux méthodes incluent un « ebanx ». Ces liens montres les bons actifs utilisés, ainsi que l’argent disponible. Les données incluent également les codes barre uniques d’Oxxo et de Boleto ; ces informations permettent aux hackers d’agir comme les véritables utilisateurs. Nous avons également pu accéder aux reçus des clients, ainsi qu’à leurs informations bancaires complètes.

Autres détails : le scandale des sex-toys

Le contenu exact des commandes des gens est visible dans la base de données des commandes. Le modèle exact, la couleur, la taille et le prix de chaque article est accessible, associés au nom d’utilisateur et à l’adresse d’expédition.

Quand on compare ça avec le reste des informations accessibles dans ces bases de données non sécurisées, ça peut paraître insignifiant. Toutefois, le contenu des commandes de certaines personnes est très révélateur – et dans certains cas, peut poser un risque mortel.

Dans la section « ventes » de la catégorie « appareils » de Gearbest, les utilisateurs peuvent trouver une large gamme de sex-toys. Mais le fait que la base de données soit ouverte signifie que les détails de vos achats personnels pourraient rapidement devenir du domaine public.

Pour de nombreux adultes du monde entier, acheter un sex-toy n’est absolument pas problématique. Par exemple, les commandes ci-dessous appartiennent à des utilisateurs au Brésil et en Grèce.

Ces pays ont des lois très permissives en ce qui concerne la sexualité et l’homosexualité. Pour le contexte, il faut savoir que le Brésil accueille la plus grande parade Gay Pride au monde, et que les relations homosexuelles sont légales en Grèce depuis 1951. Si la diffusion publique de ce genre de commandes peut être embarrassante pour l’acheteur, la publication d’informations du genre ne causera aucune répercussion légale.

Toutefois, ce n’est pas le cas partout. En examinant la base de données, nous sommes tombés sur des informations concernant la commande d’un utilisateur pakistanais masculin.

Ce client a jeté son dévolu sur un vibromasseur en silicone, et en inspectant la base de données, on constate qu’il en a acheté trois. Chaque achat contient des informations légèrement différentes, et c’est pour cela qu’aucune adresse postale n’apparaît dans l’image ci-dessus.

Le Pakistan ne bénéficie pas de la même attitude libérale en matière de sexualité dont profitent de nombreux pays occidentaux, sans se poser de questions.

Les lois strictes du pays stipulent que l’adultère et le sexe prémarital sont des infractions criminelles passibles d’emprisonnement et d’amende. Les lois religieuses du pays autorisent également la peine de mort par lapidation et les punitions corporelles.

Les droits de la communauté LGBT sont limités, et les mêmes peines leurs sont appliquées. La communauté LGBT souffre aussi d’une stigmatisation sociale, d’un manque de protection judiciaire, et d’une société islamisée qui retarde l’acceptation des membres LGBT.

Il est également intéressant de noter que culturellement, il est peu probable que cet achat soit destiné à la femme de l’acheteur.

Ces lois font de notre acheteur pakistanais un excellent exemple de la dangerosité des bases de données ouvertes de Gearbest. Une simple recherche nous a donné accès à son nom complet, son adresse e-mail, son adresse postale et son adresse IP. Une recherche plus poussée aurait pu nous donner sa date de naissance et le mot de passe associé à son compte, ainsi que l’historique de ses commandes.

Nous n’avons aucune mauvaise intention et ne partageons ces informations (hautement censurées) que pour mettre en évidence les risques de cette base de données ouverte. D’autres peuvent avoir des intentions très différentes. Dans les mains du gouvernement pakistanais, ces informations peuvent représenter l’arrêt de mort de cet utilisateur.

Comment Gearbest se nuit à lui-même

Gearbest expose les données de millions d’utilisateurs. Toutefois, l’entreprise se nuit aussi à elle-même.

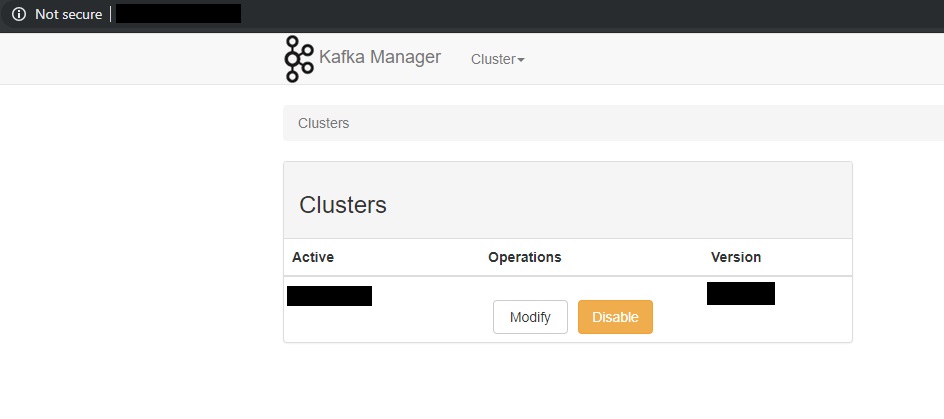

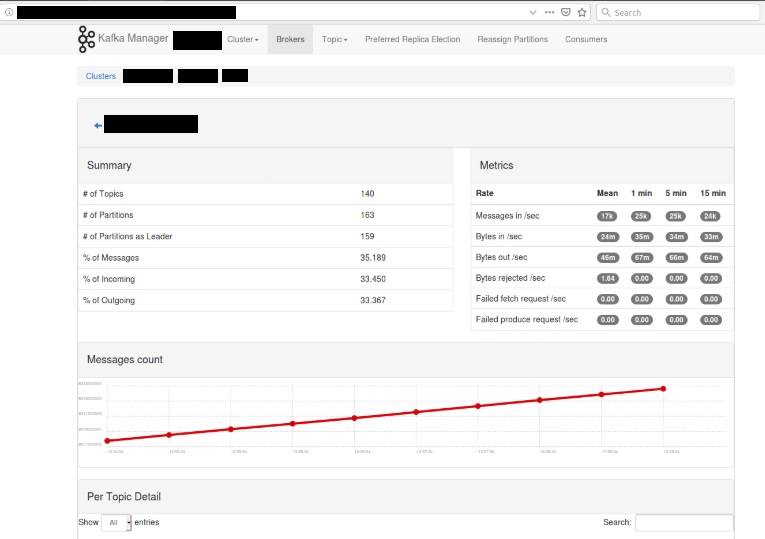

Les indices découverts par nos hackers indiquent que les infos disponibles ne concernent pas que les bases de données des utilisateurs. Elles incluent aussi des accès URL au système Kafka de Gearbest – et de Globalegrow.

Kafka est un programme de gestion de données qui aide les grosses entreprises à contrôler le montant des données envoyées sur chacun de leurs serveurs. Cela sert à deux choses : empêcher une surcharge des serveurs et maintenir le bon fonctionnement, et permettre aux entreprises de collecter des « big data ».

Ce genre d’accès permet à des hackers malveillants de manipuler les informations, réassigner des propriétés aux bases de données, et même désactiver des sections entières des serveurs de l’entreprises. Selon la fonction de chaque serveur, cela pourrait interrompre les collectes de données, les commandes effectuées et la gestion des stocks et des locaux.

Hacking éthique

Nous avons découvert cette brèche dans le cadre d’un projet de hacking éthique. Noam Rotem, un activiste et hacker en chapeau blanc réputé, ainsi que Ran L. et leur équipe, s’occupent d’un projet de scan du web, qui examine les blocages d’IP et les failles dans les systèmes, à la recherche de fuites de données.

Ils ont vérifié les bases de données et leurs propriétaires en créant, saisissant et identifiant des données.

Ils ont découvert que l’intégralité de la base de données de Globalegrow n’est pas protégée, et en grande partie non cryptée. L’entreprise utilise une base de données Elasticsearch, qui n’est en général pas conçue pour une utilisation URL. Toutefois, nous sommes parvenus à y accéder en passant par un navigateur et à manipuler les critères de recherche URL, exposant jusqu’à 10 000 schémas par index à tout moment.

En tant que hackers éthiques, nous sommes obligés de contacter les sites lorsque nous découvrons des failles dans leur sécurité. C’est tout particulièrement important quand la fuite de données d’une entreprise affecte autant de gens. Et dans le cas de Gearbest, ce problème affecte des centaines de milliers de gens, tous les jours.

Toutefois, cela signifie aussi que nous avons une responsabilité envers le public. Les acheteurs de Gearbest devraient être conscients des risques qu’ils prennent quand ils utilisent un site qui ne fait aucun effort pour protéger ses utilisateurs.

Nous avons contacté plusieurs fois Gearbest et Globalegrow pour les informer de la brèche, et pour les prévenir de la parution de cet article. Ils ont eu plusieurs jours de préavis.

Malheureusement, nos tentatives répétées pour que ces entreprises prennent des mesures pour protéger leurs utilisateurs, nous n’avons eu aucun succès. Au moment où nous publions cet article, nous n’avons pas reçu de réponse.

Rapports précédents

Nous avons récemment révélé que Dalil a subi une brèche de données immense. Dalil est la plus grande appli de répertoire téléphonique d’Arabie-Saoudite, et la brèche a affecté plus de 5 millions d’utilisateurs. Notre rapport sur les fausses applis utilisées en Iran pour surveiller les utilisateurs, notre rapport sur les fuites VPN et notre rapport sur les statistiques de la confidentialité des données pourraient également vous intéresser.

Merci de partager ce rapport sur Facebook ou sur Twitter.

Dites-nous comment améliorer cet article dans les commentaires. Votre avis nous importe !