Rapport : La fuite de données d’Aliznet divulgue les informations de millions de clients canadiens

L'équipe de recherche de vpnMentor a découvert une fuite de données associée à Aliznet, une entreprise de conseil française spécialisée dans le secteur de la vente au détail.

L’entreprise fournit des services de conseil à de grandes entreprises du monde entier. Les anciens clients d’Aliznet comprennent notamment IBM, Salesforce, Sephora, Louboutin, Inwi et Yves Rocher.

Les données les plus confidentielles divulguées concernent les clients du client d’Aliznet Yves Rocher, la célèbre marque internationale de cosmétiques et produits de beauté.

Les données personnelles identifiables (DPI) des clients ont été exposées dans leur intégralité, ainsi que le détail de leurs commandes.

La brèche de données a également révélé des dossiers internes privés susceptibles d’affecter défavorablement les entreprises clientes d'Aliznet.

Conduite par Noam Rotem et de Ran Locar, l'équipe de recherche de vpnMentor a découvert plusieurs vulnérabilités dans les systèmes d'Aliznet qui risquent d’être exploitées pour divulguer d’autres données.

L’une des vulnérabilités les plus graves concerne une interface API non protégée pour une application qu'Aliznet aurait créée pour son client Yves Rocher.

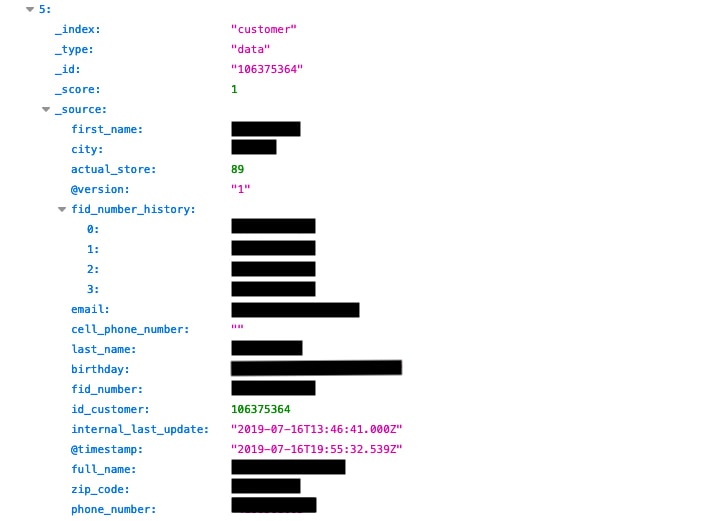

Exemples d’informations contenues dans la base de données

La fuite de données implique des informations de la base de données d’Aliznet exposées à cause d’un serveur Elasticsearch non protégé.

Nos chercheurs sont parvenus à accéder à plusieurs sections de la base de données, y compris :

Les dossiers clients d’Yves Rocher

La brèche comprenait les informations confidentielles de plus de 2,5 millions de clients canadiens de l’entreprise cliente d’Aliznet Yves Rocher.

Nous avons été en mesure de consulter les données personnelles identifiables des clients, notamment :

- Leur nom et prénom

- Leur numéro de téléphone

- Leur adresse e-mail

- Leur date de naissance

- Leur code postal

En outre, les données divulguées contenaient une information potentiellement confidentielle appelée numéro FID pour chaque client.

En outre, les données divulguées contenaient une information potentiellement confidentielle appelée numéro FID pour chaque client.

Plusieurs pays emploient le terme « numéro FID » en référence à un numéro privé unique attribué à une personne à des fins d'expédition internationale ou fiscales.

Selon le contexte, le « numéro FID » peut signifier « foreign identification number » (numéro d'identification étranger), « federal identification number » (numéro d'identification fédéral) ou « full import declaration » (déclaration d'importation complète). Il peut également s'agir d'un simple code interne non confidentiel utilisé par l'entreprise.

Bien que nous n'ayons pas été en mesure de confirmer la signification de ce numéro, les implications potentielles restent préoccupantes.

Les dossiers clients divulgués associaient également chaque personne à un identifiant client unique. Seule, cette valeur n'a aucun sens.

Toutefois, les identifiants client peuvent être utilisés pour identifier les clients figurant dans les dossiers de commandes Yves Rocher impliqués dans la fuite de données.

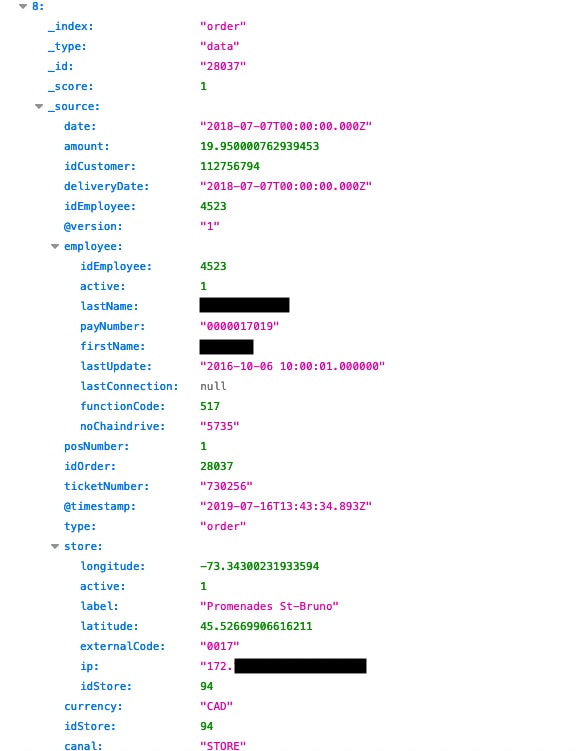

Les dossiers de commandes Yves Rocher

Nous avons également pu accéder aux dossiers de plus de six millions de commandes clients dans la base de données Aliznet.

Pour chaque commande, nous avons pu consulter le montant de la transaction, la devise utilisée, la date de livraison et la localisation du magasin où la commande a été passée.

Pour chaque commande, nous avons pu consulter le montant de la transaction, la devise utilisée, la date de livraison et la localisation du magasin où la commande a été passée.

Dans l’exemple ci-dessous, vous pouvez voir que la commande a été passée dans la boutique du centre commercial Promenades St-Bruno au Québec. Nous avons été en mesure d’accéder aux coordonnées exactes de chaque magasin.

Les dossiers des commandes comprenaient également le nom complet de l'employé qui avait traité chaque commande, ainsi que son identifiant d'employé.

Par ailleurs, chaque commande est associée à un identifiant client unique. Les dossiers des clients d’Yves Rocher divulgués nous ont permis d’identifier la personne qui a passé chaque commande à l'aide de son identifiant client.

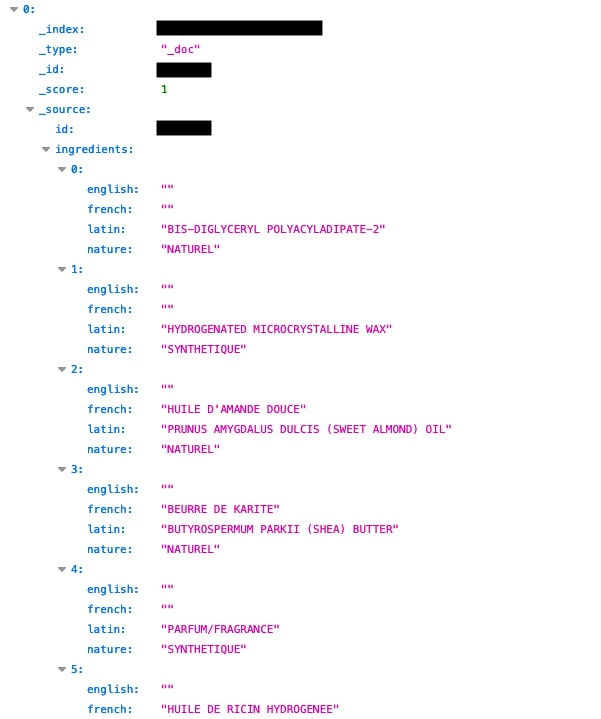

Les données client internes

Les données divulguées comprenaient plusieurs informations internes relatives au client d’Aliznet Yves Rocher, y compris :

- Des statistiques concernant l’affluence en magasin, le chiffre d'affaires et le volume des commandes

- Des descriptions de produits et ingrédients pour plus de 40 000 produits vendus au détail

- Les prix des produits et codes promo correspondants

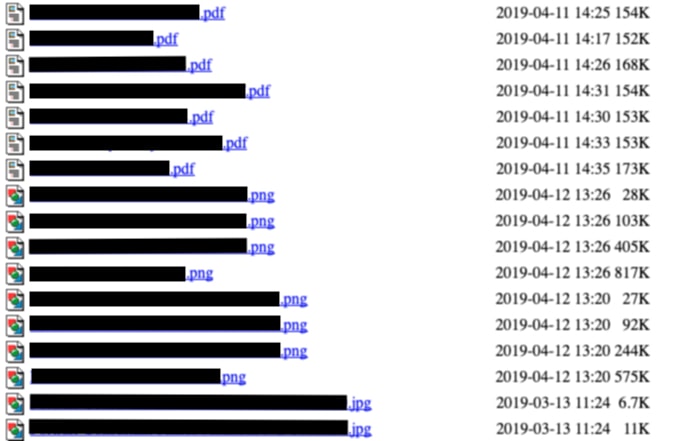

D'autres sections de la base de données divulguées impliquaient les ressources internes d'Aliznet.

D'autres sections de la base de données divulguées impliquaient les ressources internes d'Aliznet.

Ces dernières comprenaient des fichiers PDF contenant d’anciennes offres d’emploi et « success stories » de clients, des portraits de profils d’employés, des supports médias du site ainsi que d’autres supports promotionnels.

Ces dernières comprenaient des fichiers PDF contenant d’anciennes offres d’emploi et « success stories » de clients, des portraits de profils d’employés, des supports médias du site ainsi que d’autres supports promotionnels.

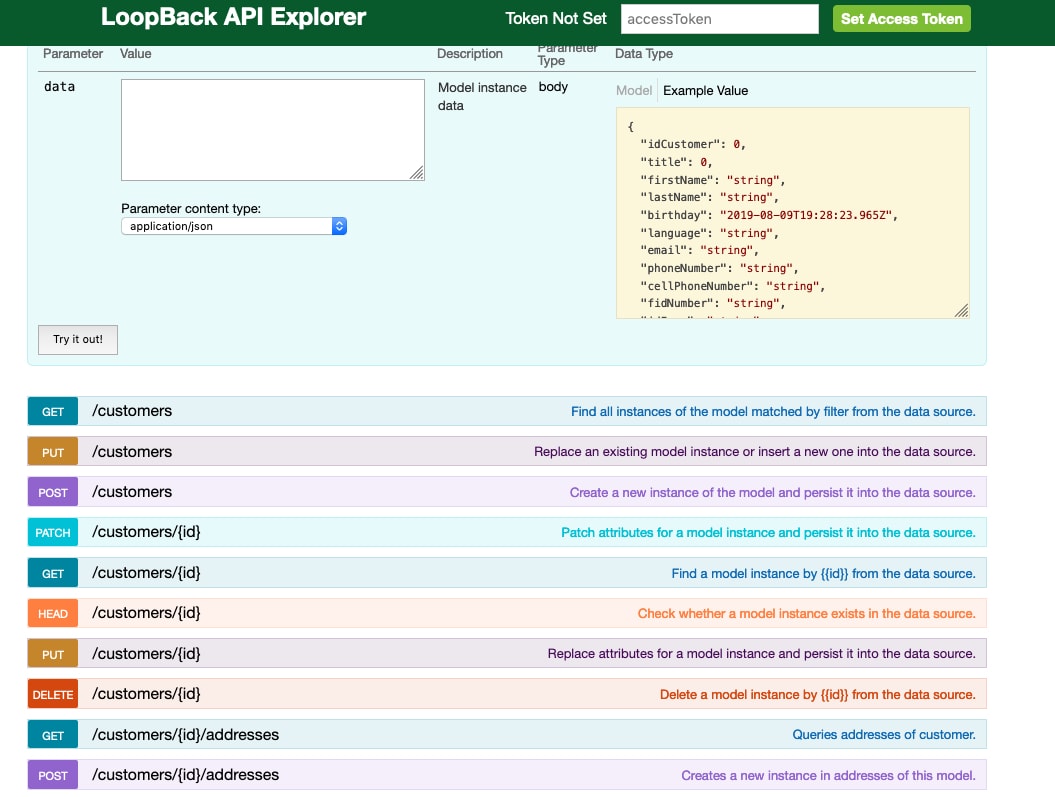

La vulnérabilité de l’interface API

L’équipe de recherche a découvert une autre vulnérabilité grave du serveur Elasticsearch exposé. En effet, nous avons été en mesure d’accéder à l'interface API d'une appli créée par Aliznet pour Yves Rocher.

L'application aurait été conçue pour les employés d'Yves Rocher>, et non ses clients.

Après examen de l'interface, nos chercheurs estiment que quelqu’un pourrait facilement se connecter au système via l’identifiant d’un employé divulgué par la fuite Aliznet.

L'appli non sécurisée d’Yves Rocher est donc susceptible de révéler des informations supplémentaires sur l'entreprise et ses clients aux hackers et autres personnes malintentionnées.

Plus inquiétant encore, l'application semble être associée à des bases de données contenant l’adresse du domicile et l'historique des achats des clients.

L’interface API nous a également donné accès à l’explorateur d’API. L'équipe de recherche pense que cet explorateur d'API pourrait être utilisé pour ajouter, supprimer ou modifier des données dans la base de données de l'entreprise.

Cela signifie qu’en possession des bonnes informations d'identification, un concurrent ou autre personne malintentionnée pourrait utiliser cet outil pour manipuler les données relatives aux clients, produits, magasins, etc.

Cela signifie qu’en possession des bonnes informations d'identification, un concurrent ou autre personne malintentionnée pourrait utiliser cet outil pour manipuler les données relatives aux clients, produits, magasins, etc.

Les conséquences de la fuite de données

La base de données divulguée contenait des informations potentiellement préjudiciables à plusieurs niveaux. Les principaux affectés seront Aliznet, son client Yves Rocher et les consommateurs finaux de l’entreprise de vente au détail.

Les conséquences sur les consommateurs finaux

La brèche de données a révélé les coordonnées complètes de clients particuliers d’Yves Rocher. Les hackers, escrocs et annonceurs publicitaires peuvent facilement exploiter ces informations.

En effet, en possession de votre adresse, de vos adresses mail et de votre numéro de téléphone, des personnes malintentionnées sont en mesure d’élaborer des fraudes par hameçonnage (phishing) sophistiquées et attaques par ransomware.

Par exemple, les clients concernés risquent de recevoir des e-mails apparemment légitimes, mais qui contiennent des malware ou sont conçus pour les inciter à partager des données encore plus confidentielles.

En outre, les numéros de téléphone exposés peuvent devenir la cible de SMS spams indésirables ou de dangereuses arnaques. Dans certains cas, les hackers peuvent même utiliser les informations divulguées pour que les fournisseurs de services téléphoniques les aident à pirater votre numéro de portable.

Si une personne malintentionnée a le contrôle sur votre numéro de téléphone, elle peut l'utiliser pour accéder à vos autres comptes confidentiels protégés par une authentification à deux facteurs.

La fuite de données a également exposé les dossiers des commandes de clients de produits Yves Rocher. C’est dangereux, car certaines banques et autres institutions financières posent souvent des questions sur vos achats récents afin de confirmer votre identité.

Une simple recherche sur Google avec votre nom et localisation suffit pour accéder à vos comptes de réseaux sociaux, votre site Web d'entreprise et d'autres pages Web contenant des informations supplémentaires sur votre vie.

Les cybercriminels peuvent recueillir suffisamment d'informations pour commettre une fraude par carte de crédit et un vol d'identité. Le vol d'identité est susceptible d’avoir de lourdes conséquences à long terme.

Les conséquences sur Yves Rocher

Les concurrents du secteur cosmétique et de la beauté risquent d’avoir accès aux ressources confidentielles et statistiques des magasins Yves Rocher.

La fuite de données comprenait les prix et offres promotionnelles pour un vaste éventail de produits cosmétiques et de beauté Yves Rocher.

Or, ces informations sont un atout majeur pour la concurrence de l'entreprise. En effet, les concurrents des clients d'Aliznet peuvent se servir des données divulguées pour estimer les ventes en magasin, le volume de commandes, etc.

La base de données exposée fournit également aux concurrents une liste des clients canadiens d’Yves Rocher, y compris leur nom, leur âge, leurs coordonnées et l’historique de leurs commandes.

Certaines entreprises de produits cosmétiques et de beauté concurrentes sont susceptibles d’utiliser ces informations pour créer des campagnes publicitaires extrêmement efficaces ciblant les clients d'Yves Rocher. Yves Rocher risque ainsi de perdre des clients au profit de ses concurrents.

Les conséquences sur Aliznet

Les conséquences de cette brèche vont bien au-delà des clients particuliers. En effet, la fuite de données affecte les clients d'Aliznet, qui ont fait confiance à l'entreprise pour protéger leurs informations confidentielles.

Plus préoccupant encore, Aliznet pourrait avoir d'autres bases de données et applications non sécurisées qui n'ont pas encore été découvertes. Cela signifie que d'autres clients d'Aliznet sont potentiellement exposés à des fuites.

Cette fuite de données risque de coûter cher à Aliznet. En effet, la concurrence est susceptible de récupérer des comptes de clients qui n’ont plus confiance en l’entreprise.

Aliznet propose des services professionnels de conseil en stratégie informatique et gestion de projet. Cette brèche de données risque d’avoir un impact négatif sur la crédibilité d’Aliznet en tant qu’experte dans le domaine informatique.

Les conseils des experts

Cette fuite de données aurait facilement pu être évitée grâce à des mesures de sécurité très basiques. Au minimum, vous devez toujours vous assurer de suivre les pratiques de sécurité suivantes :

- Sécuriser vos serveurs

- Implémenter des règles d'accès appropriées

- Exiger une authentification pour accéder à tous les systèmes

Il n’est jamais judicieux de laisser un système non sécurisé ouvert sur Internet, même si vous pensez qu'il ne contient pas d'informations confidentielles.

Consultez notre guide détaillé sur la sécurisation de votre site et base de données en ligne contre les hackers pour en savoir plus sur la protection des ressources en ligne de votre entreprise.

Comment et pourquoi avons-nous découvert cette fuite ?

Nous avons découvert cette fuite de données dans le cadre de notre projet de cartographie Web à grande échelle. Conduite par les experts en sécurité Ran et Noam, notre équipe de recherche analyse les ports pour identifier des blocages IP connus.

Une fois les blocages IP identifiés, l’équipe recherche les vulnérabilités du système susceptibles d’indiquer une base de données ouverte.

Si l’équipe trouve une vulnérabilité, elle utilise son expertise technique pour déterminer les données potentiellement exposées à des risques et associer le système au propriétaire - dans ce cas, Aliznet.

En tant que pirates et chercheurs éthiques, nous ne vendons pas, ne conservons pas et n'exposons pas les informations que nous trouvons. À chaque fois que nous découvrons une brèche de données, nous contactons le propriétaire, décrivons la vulnérabilité et suggérons des moyens de renforcer la sécurité de son système.

Notre objectif est d'améliorer la sécurité globale sur Internet pour tous.

À propos de nous et de nos rapports précédents

vpnMentor est le plus grand site d’évaluations VPN de la planète. Notre laboratoire de recherche est un service bénévole qui aide la communauté en ligne à se défendre des cyber-menaces tout en formant les organisations sur la protection des données de leurs utilisateurs.

Nous avons récemment découvert une brèche dans le site pour adultes Luscious exposant des données utilisateurs extrêmement confidentielles. Nous avons également révélé une fuite dans Biostar 2, compromettant les données biométriques de plus d'un million de personnes.

Dites-nous comment améliorer cet article dans les commentaires. Votre avis nous importe !