Rapport : Fuite de données chez une entreprise Fortune 500

L’équipe de recherche de vpnMentor a découvert une fuite de données majeure chez Tech Data Corporation (NASDAQ : TECD), une entreprise Fortune 500 qui fournit des produits, des services et des solutions technologiques dans le monde entier.

Menés par les hacktivistes Noam Rotem et Ran Locar, les chercheurs de vpnMentor ont découvert une fuite exposant l’accès à 264 GB des clients serveur de Tech Data, des factures, des intégrations SAP, des mots de passe en clair, et bien plus encore.

Tech Data a récemment partagé ses bilans trimestriels, qui ont dépassé les attentes et qui reflètent une augmentation d’année en année (source: Nasdaq). Plus d'une entreprise sur quatre de la liste Fortune 500 a été piratée cette dernière dizaine d'années - Tech Data fait donc partie d'un club élitiste plutôt vulnérable.

Historique de la Découvert et Réactions

| Découverte | 2 Juin 2019 |

|---|---|

| Prise de contact | 2 Juin 2019 et 4 Juin 2019 |

| Réponse | 4 Juin 2019 |

| Fermeture de la fuite | 4 Juin 2019 |

Ndlr: Il est important de noter que l'équipe de Tech Data a été très professionnelle dans la gestion de la fuite et a posé les questions les plus pertinentes pour résoudre le problème. Nous souhaitons les féliciter pour leur expertise et dévouement.

Informations incluses dans la fuite de données

Tech Data, l’entreprise vieille de 45 ans qui fournit des solutions d’infrastructure à des entreprises comme Apple, Cisco, Samsung, Symantec, etc., a vu une fuite totale de sa base de données, fuite qui semblerait affecter les données personnelles et les données d’entreprise des clients et des employés.

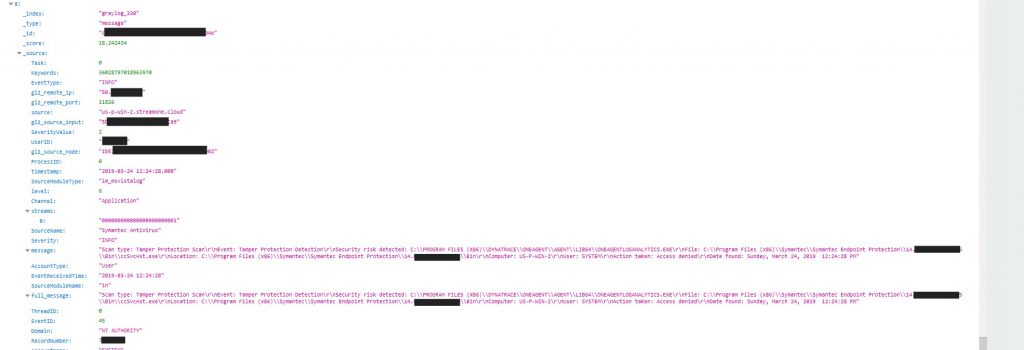

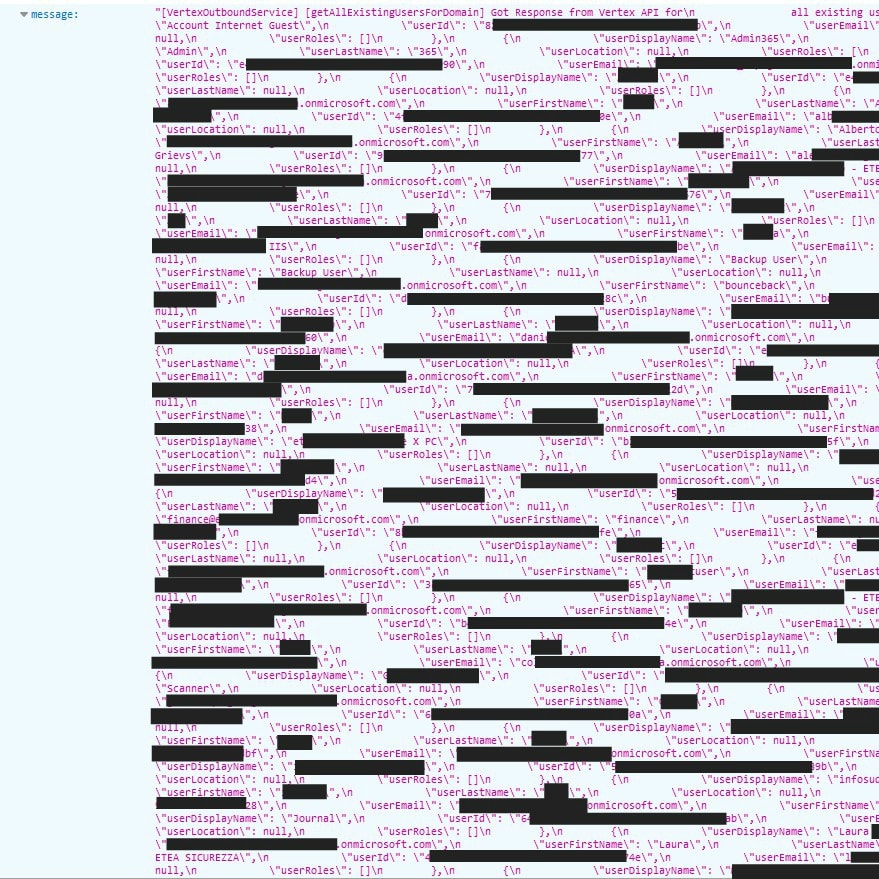

Nous avons observé un serveur de gestion des logs (Graylog) d’où prevenait la fuite de données, qui a touché tout le système. On pouvait y trouver des adresses email, des données personnelles utilisateurs, des contacts de revendeurs et des informations de facturation, des données de paiement et de carte bancaire, des logs de sécurité interne, des identifiants et mots de passe non cryptés et bien plus encore.

D’après ce que nous voyons, il était question d'une fuite très sérieuse, puisque tous les identifiants nécessaires pour se connecter à des comptes clients étaient accessibles.

Du fait de raisons éthiques mais également de la taille de la base de données, nous n’avons pas pu tout parcourir et il est possible que d’autres informations sensibles que nous n’avons pas mentionnées soient aussi accessibles.

Parmi les données exposées nous avons pu trouver des:

- Clés API privées

- Informations bancaires

- Détails des paiements

- Noms d’utilisateurs et mots de passe non cryptés

- Des informations personnellement identifiables, comme :

- Les noms complets

- Les métiers

- Les adresses mail

- Les adresses postales

- Les numéros de téléphone

- Les numéros de fax

Sont également incluses des informations concernant les systèmes internes des clients, dans lesquels des erreurs sont disponibles, ce qui permettrait à des hackers moins sympathiques d’en savoir plus sur le système et ses mécanismes.

Les dangers liés à l’exposition de ces informations

Avec une simple recherche dans la base de données exposée, nos chercheurs ont pu trouver des informations de paiement, des infos personnellement identifiables, et les détails complets des comptes des utilisateurs et des prestataires de services gérés, comme un avocat de la défense, un fournisseur de services utilitaires, etc. Il y a assez de détails dans cette fuite pour que des personnes mal intentionnées puissent facilement accéder aux comptes des utilisateurs - et probablement obtenir l'accès aux permissions associées aux comptes en question.

Comme Tech Data est un grand nom de l’industrie, l’exposition de cette base de données rend l'entreprise vulnérable et permet à ses concurrents d’avoir un avantage déloyal, ainsi qu’aux hackers de prendre le contrôle des systèmes, et de les exploiter avec des ransomwares ou autres joyeusetés.

Une des clés API privées découvertes dans la base de données

Une des clés API privées découvertes dans la base de données

Comment nous avons découvert la fuite de données

Notre équipe de recherche est actuellement en train de s’attaquer à un énorme projet de cartographie du web. Ses membres utilisent les scans de port pour examiner les blocages d’IP connus. Cela révèle des failles dans les systèmes web, qu’ils examinent ensuite à la recherche de vulnérabilités et de fuites de données.

Grâce à ses années d’expérience dans le domaine, l’équipe examine ensuite la base de données afin de confirmer son origine.

Après l’identification, nous contactons le propriétaire de la base de données pour lui faire part de la fuite. Quand c’est possible, nous alertons également ceux qui sont directement affectés. C’est notre façon de créer du bon karma sur le web, pour construire un internet plus sûr et mieux protégé.

Avis d’experts

Cette fuite de données aurait-elle pu être empêchée ? Absolument ! Les entreprises peuvent éviter de telles situations en prenant immédiatement des mesures de sécurité :

- Tout d’abord, sécurisez vos serveurs.

- Implantez des règles d’accès adaptées.

- Ne laissez jamais de système n’ayant pas besoin d’authentification ouvert sur le net.

Pour plus d’informations sur la manière de protéger votre entreprise, consultez l’article "Comment sécuriser votre site web et vos bases de données en ligne contre les hackers".

Consultez les autres fuites de données que nous avons découvertes

vpnMentor est le plus grand site d’analyse de VPN au monde. Notre labo de recherche est un service gratuit qui souhaite aider la communauté en ligne à se défendre contre les cybermenaces, tout en aidant les organisations à s’informer sur la protection des données de leurs utilisateurs.

Notre équipe a également découvert des messages explicites divulgués par une appli de rencontres, exposant plus de 200 000 utilisateurs, y compris des employés gouvernementaux, et les soumettant à des risques de chantage et d’extorsion, mais aussi la divulgation de logs de sécurité détaillés provenant d’un groupe de gestion d’hôtels très réputé.

Merci de partager ce rapport sur Facebook ou sur Twitter.

Dites-nous comment améliorer cet article dans les commentaires. Votre avis nous importe !