La différence entre les fuites DNS et IP, comment y remédier

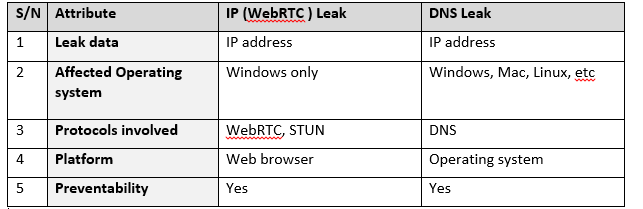

Pour des raisons de confidentialité et d'autres motifs pertinents, certains internautes préfèrent utiliser un service VPN pour dissimuler leur adresse IP et crypter leurs données en surfant sur le Web. Cependant, tous ces objectifs peuvent être ruinés si vos données personnelles fuient à cause d’une faille de sécurité. Votre VPN peut divulguer vos données personnelles ou votre adresse IP de deux manières principales : une fuite DNS et une fuite WebRTC (IP).

Qu’est-ce qu’une fuite DNS ?

Si vous avez déjà utilisé Internet, il y a de fortes chances que vous soyez entré en contact avec le Domain Name System (DNS), mais sans le savoir. Le DNS gère une base de données de noms de domaine (telle que vpnmentor.com) et les traduit en adresses numériques (Internet Protocol ou IP) correspondantes, qui sont nécessaires pour localiser les ressources sur Internet. C’est l'équivalent Internet d'un répertoire téléphonique.

Les noms de domaine sont réservés aux humais. En effet, les ordinateurs comprennent uniquement les numéros sous la forme d'adresses IP (168.212.226.204), qui peuvent se révéler compliquer à retenir pour les humains (d'où la nécessité d'un DNS). À chaque fois que vous visitez un site pour demander la connexion à une page Web, votre ordinateur contacte le serveur DNS de votre FAI (Fournisseur d’accès à Internet) pour demander l'adresse IP du site. Lorsque vous utilisez un service de confidentialité tel qu'un VPN, votre ordinateur contacte généralement votre serveur VPN pour le service DNS au lieu du DNS de votre FAI.

Comment se produit-elle ?

Il existe une faille de sécurité qui permet parfois aux requêtes DNS d'être transmises aux serveurs DNS de votre FAI, en dépit de l'utilisation d'un service VPN pour tenter de les dissimuler. Cette faille est connue comme une fuite DNS. Elle est issue d'une requête DNS non cryptée envoyée par votre ordinateur en dehors du tunnel VPN établi. Cette faille provient de l’absence inhérente de concept de DNS universel (collectif) dans les systèmes d'exploitation. Chaque interface réseau peut avoir son propre DNS, et - dans des circonstances diverses - le système enverra des requêtes DNS directement à votre FAI ou à d'autres serveurs tiers (voir schéma ci-dessous) sans respecter la passerelle par défaut et les paramètres DNS de votre service VPN, provoquant ainsi une fuite.

La faille permet à un FAI ou à un intrus de voir les sites Web que visite un utilisateur. Lorsque vous utilisez un VPN et découvrez que votre IP réelle fuit, cela signifie que vos requêtes DNS sont également transmises à votre FAI en plus de votre fournisseur VPN. Certains FAI implémentent même une technologie appelée « proxy DNS transparent », qui oblige votre ordinateur à utiliser leur service DNS pour toutes les recherches DNS même lorsque vous modifiez vos paramètres DNS pour tenter d’y remédier.

Qu’est-ce qu’une fuite WebRTC (IP) ?

En 2015, un chercheur en sécurité, Daniel Roesler, a publié une démonstration d'une faille de sécurité permettant à un intrus d’utiliser un programme d'interface spécial (API) intégré à la plupart des navigateurs web et appelé Web Real Time Communication (WebRTC) pour révéler la véritable adresse IP d’un utilisateur, même s’il est connecté via un VPN. Le WebRTC est généralement utilisé par les ordinateurs de différents réseaux pour la communication navigateur à navigateur, le partage de fichiers P2P et les appels vocaux et vidéo, entre autres.

Comment se produit-elle ?

Seules quelques lignes de code sont nécessaires pour inciter le WebRTC à révéler votre véritable adresse IP via des communications avec un serveur basé sur Internet connu sous le nom de STUN (Session Traversal Utilities for NAT). Le serveur STUN permet aux ordinateurs et périphériques de votre réseau interne de connaître leurs adresses IP (Internet) publiques. Les VPN utilisent également des serveurs STUN pour traduire votre adresse réseau interne en une adresse Internet publique et vice-versa. Pour ce faire, le serveur STUN maintient une base de données de votre adresse IP (IP) basée sur VPN et de votre adresse IP interne locale pendant la connectivité.

Cette fuite n'a rien à voir avec la sécurité de votre VPN, mais elle est directement liée à la vulnérabilité du WebRTC lui-même dans votre navigateur. Lorsque le WebRTC de votre navigateur accepte les requêtes d'un serveur STUN, il renvoie une réponse au serveur STUN qui affiche à la fois votre adresse IP privée (réseau interne) et publique (Internet), ainsi que d'autres données.

Le résultat des requêtes, essentiellement l'adresse IP réelle de l'utilisateur, est alors accessible via un petit programme appelé JavaScript. La seule exigence pour que cela fonctionne est le support WebRTC dans le navigateur et le programme JavaScript. Si le WebRTC est activé dans votre navigateur, il accepte normalement les requêtes STUN et envoie une réponse au serveur STUN.

En un mot, aucun système n'est parfait ; de temps en temps, des failles sont découvertes. Il est donc essentiel d’utiliser un fournisseur VPN réputé qui réagit de manière proactive vis-à-vis des vulnérabilités lorsqu'elles se produisent. Assurez-vous de vérifier si votre VPN présente des fuites, et prenez des mesures pour y remédier le cas échéant.

Dites-nous comment améliorer cet article dans les commentaires. Votre avis nous importe !